主题中讨论的其他器件:MSP432E401Y、 TM4C129ENCPDT

您好!

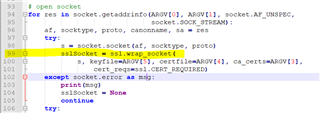

我使用 MSP432E401Y Launchpad、并实现 TLS 客户端套接字以连接到 TLS 服务器。

当我使用 TM4C129ENCPDT 开发此应用程序时、我在 wolfsl 中使用了 WOLFSSL_VERIFY_NONE 来绕过服务器证书验证。 我的团队想出了我们自己的方法来验证服务器。

我想在 MSP432上实现类似的功能。 我知道 MSP432使用的是 slnetsock、而据我了解、这在引擎盖下使用了 mbedTLS? 是这样吗? 在使用 MSP432E401Y 的情况下、我难以确定 WOLFSSL_VERIFY_NONE 的等效值。

如何实现? 非常感谢任何输入。

谢谢

AJ