主题中讨论的其他器件:UNIFLASH、

尊敬的所有人

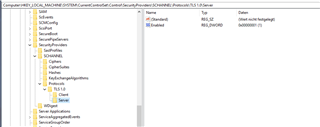

我使用 UniFlash 将证书(用于 WPA Enterperise)上传到 CC3235S Launchpad 上。 根据 SWRU455M"4.3.3.2首选网络(配置文件)"->"Enterprise Profile"的说明、我创建了以下文件。

–/sys/cert/ca.der -用于服务器身份验证的 CA

–/sys/cert/client.der -可选,如果服务器请求客户端身份验证

–/sys/cert/private.key -可选,如果服务器请求客户端身份验证

我在添加和不添加配置文件的情况下使用 network_terminal。

wlanconnect–t WPA2 -p "dummy"-s "XYZ"-ent "username"

由于到目前为止没有任何帮助、我很担心证书出错。 有人知道吗?如何验证目标上的证书? 我无法回读(出于安全原因)、对吧?

我该怎么办?

此致

克里斯