一、 前期准备

1.1、 首先请下载并安装packet sniffer 2,里面有提供firmware供烧录。下载地址:https://www.ti.com/tool/PACKET-SNIFFER

1.2、 请按照packet sniffer用户手册进行wireshark的安装及其他操作: http://software-dl.ti.com/lprf/packet_sniffer_2/docs/user_guide/html/users_guide.html

二、 抓包【基于CC2652 launchpad,SDK 4.20】

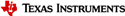

TI 15.4的抓包 ,需要disable mac security,否则抓到的是加密包。步骤如下:

2.1、sysconfig修改

假如是旧版SDK,没有sysconfig的,可以修改CONFIG_SECURE【改为false】

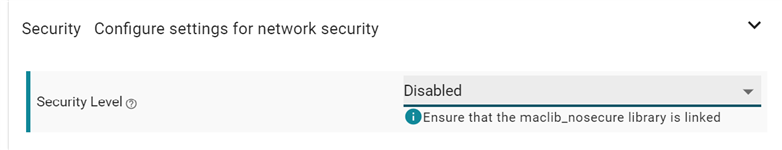

2.2、link修改为maclib_nosecure:

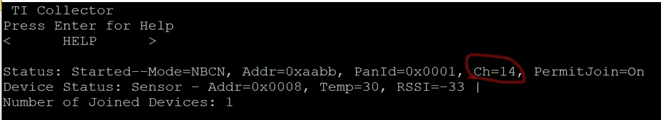

重新烧录后可正常抓包,注意例程里默认scan channel设置为11~14。打开concentrator的putty,可以查看目前通信所在信道,然后把sniffer的信道设置一下,就能获取数据包了。Putty还可以帮助观察控制节点入网/退网。

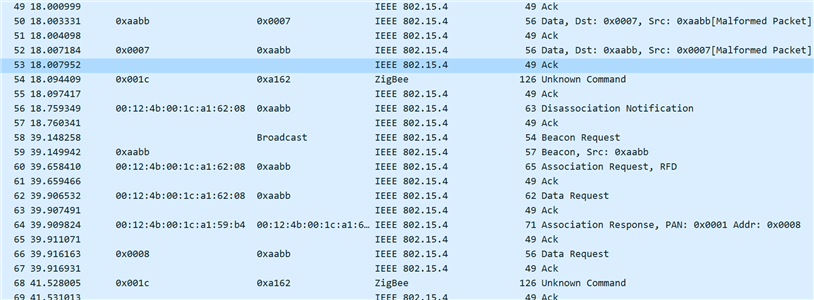

2.3、实测结果

三、其他注意事项

不同launchpad固件支持的协议请参考: