主题中讨论的其他器件:UNIFLASH、

尊敬的所有人:

我有一些问题 DCSM 和 ECSL 上述的安全特性 DSP 。

所有问题均与相关 ISP (在系统编程中)、TMS320的非易失性数据均在中编程 代码 和 用户 OTP 区域。

目前、我将使用 Uniflash 进行一些测试、我想知道如何理解 DCSM 和 ECSL 安全功能对仿真器连接的影响。

我可以说、在对出厂的器件进行编程后、已写入一些用户 OTP。

具体而言:

- Z1OTP_EXEONLYRAM

- B0_Z1OTP_EXEONLYSECT

- Z1OTP_GRABRAM

- B0_Z1OTP_GRABSECT

- Z1OTP_CSMPSWD0

- Z1OTP_CSMPSWD1

- Z1OTP_CSMPWD2

- Z1OTP_CSMPWD3

CSM 密码与 TI 预编程的密码完全不同、且 LINKPOINTERS 是默认密码、因此它位于地址 0x78028 。

1) 1) CSM 密码的所有组成部分与默认密码不同、如果我完全了解 TRM、 DCSM 和 ECSL 都已启用 不是吗?

2)我可以看到、因为在关闭/开启器件电源后、除非我使用、否则不可能再将 XDS100v2连接到目标 GPIO24. 引导插件 等待引导模式 不是吗?

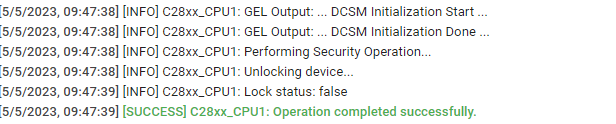

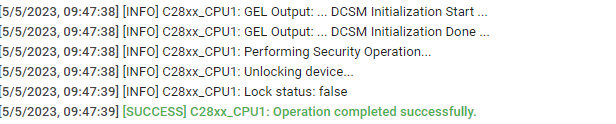

在这种情况下、如果我尝试通过提供正确的密码将 XDS100v2连接到目标、我可以连接仿真器并再次擦除、Blankcheck、读取和编程闪存内容。

因为 Uniflash 执行了 ECSL 密码匹配流程 ?

此外、如果我读取用户 OTP 区域的内容、则所有数据都是 0x0000 (见下文)除了 CSMPWD、我认为是因为我的测试中 Z1OTP_PSWDLOCK 未更改。

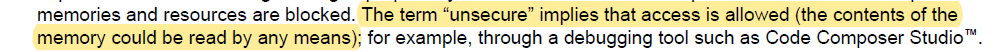

4)造成这种情况的原因, DCSM 保护 ?

5) 5)是否有读取"受保护"值的方法?

可能是下载和执行 的 内存 小巧 基于 JTAG 的定制引导加载程序 ?

我之所以提出这些问题、是因为有人要求我使用 JTAG 接口通过工业编程工具重新编程 DCSM 和 ECSL 受保护的器件。

因为我将不得不添加一些代码编程算法来管理这一点,我需要完全理解系统..

此致、

Federico.