工具/软件:

尊敬的 TI:

您能告诉我如何检查重置原因吗?

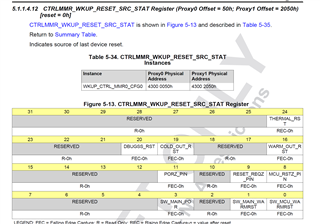

当我检查 CTRLMMR_WKUP_RST_STAT 寄存器时、即使在上电复位后、也是0x00010001

root@j7200-evm:~# devmem2 0x43018178

/dev/mem 已打开。

映射到地址0xffffb348f000的存储器。

读取地址0x43018178 (0xffffb348f178):0x00010001

是否有任何寄存器可以区分以下复位原因?

-热复位

-上电复位

-看门狗复位

BR

杰斯