工具/软件:

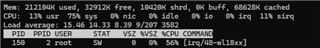

我们收到客户运行我们某款采用 WL1831芯片组的器件的报告、称 CPU 受到 WiFi 网络的严重影响、导致器件上出现拒绝服务。 经过仔细检查、发现设备被 ICMP 广播包淹没、导致 IRQ 线路持续上升、内核必须管理所有流量。

我们在生产中使用了相同的设备、同时运行的也是 Broadcom 芯片组、但其行为方式不同。 唯一的区别在于芯片组、wifi 固件和驱动程序。 Linux 系统的所有其他部分都是相同的。

因此、我们正在调查是否存在驱动程序级别的配置选项、我们可以触发该选项以使 WIFI 固件更好地筛选出这些消息?

我们使用主线 Linux 内核6.1.126中的驱动程序与 wl18xx-FW 固件8.9.1.0.2运行。