主题中讨论的其他器件: UNIFLASH、 CC3235SF、 SysConfig、 CC3220MOD、 CC3220SF

编号:CS0795936

联系人:Rajat Ratra

名字:Rajat

姓:RATRA

简短描述:使用 AT 命令连接 AWS 服务器与 MQTT 时遇到问题

电话:912046307668

电子邮件:rajat.ratra@barcodeindia.com

公司:条码印度有限公司

公司电话:

语言:英语

状态:打开

提供案例详情或评论:

你(们)好

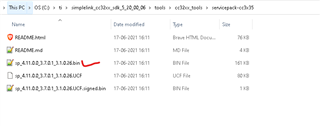

我正在使用 TI WiFi 模块 cc3235MODSF。 我在这款 TI 芯片上有一些经验、并在没有安全证书、套接字等的情况下完成了协议 HTTP、MQTT 的工作 但由于某些硬件板限制、我使用的是 UART、而不是 SPI、因为它是我的定制板。 我将使用 AT Command。 请参阅 Image1以了解我使用的闪存映像文件。

现在、我尝试连接至 AWS 服务器、MQTT 出现错误-458 (如果禁用目录验证)或有时-456 (如果启用目录验证)。 请参考我随附在您参考资料中的两个日志文件。

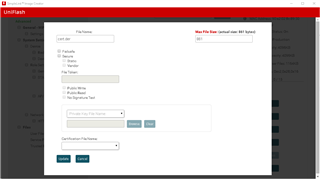

我已以.der 格式在根文件夹中编写 RootCA、证书、私钥文件。 我已使用打开的 SSL 命令提示符将.pem 文件转换为.der 格式。 请参阅 Image2、Image6、Image7、Image8。

我的闪存 MCU 映像已使用 文件属性中显示的虚拟根证书进行签名。 请参阅图像3。 但我也尝试过跳过目录验证。 请参阅我 尝试用真实证书目录替换的目录集合列表 Image4。请参阅 Image9、但当我尝试使用 Uniflash 工具对 Image 进行编程时、它会出现一些与证书相关的问题。 请参阅指南。

请参阅 Image5了解我正在使用的服务包。

我已经尝试使用 AT Command 进行目录验证和不进行目录验证、但遇到了相同的问题。 请参阅日志文件、了解我用于 MQTTcreate 和 MQTTConnect 的 AT 命令。

请指导我使用 MQTT 连接 AWS 服务器。 等待您的回复。 谢谢你。

e2e.ti.com/.../Log-with-catalog-verification-skip.txte2e.ti.com/.../Log-with-catalog-verification.txt

e2e.ti.com/.../Log-with-catalog-verification-skip.txte2e.ti.com/.../Log-with-catalog-verification.txt