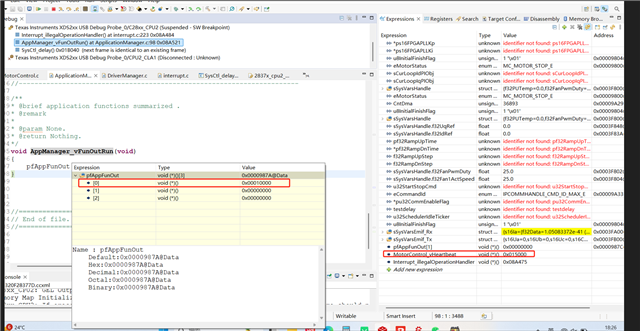

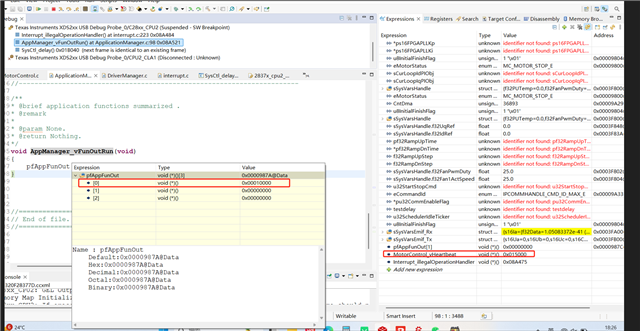

通过仿真器观测发现某一个指针或函数指针的指向地址被篡改,每一次进入非法中断篡改的函数指针的指向地址都不一样,发现指针指向的地址也被篡改,当前发现是在CPU2发现,CPU1未发现异常,图中pfAppFunOut 为函数指针指向MotorControl_vHeartbeat 函数,正常指向地址为0x15000,当发送非法中断后指向地址为0x10000

This thread has been locked.

If you have a related question, please click the "Ask a related question" button in the top right corner. The newly created question will be automatically linked to this question.

通过仿真器观测发现某一个指针或函数指针的指向地址被篡改,每一次进入非法中断篡改的函数指针的指向地址都不一样,发现指针指向的地址也被篡改,当前发现是在CPU2发现,CPU1未发现异常,图中pfAppFunOut 为函数指针指向MotorControl_vHeartbeat 函数,正常指向地址为0x15000,当发送非法中断后指向地址为0x10000