主题中讨论的其他器件:CC3220SF

您好!

在 AP 模式下添加配置文件后、我一直在尝试使用 Simplelink SDK 7.10示例通过 CC3220SF Launchpad 连接到 EAP。

第一个问题是、在电路板复位后、配置文件不持续存在。 在配置文件被删除时、我尝试 使用 SDK 的网络终端示例。 在这里、我使用以下代码手动添加企业配置文件:

SlWlanSecParams_t SecParams;

SlWlanSecParamsExt_t SecExtParams;

_i16 Index;

SecParams.Type = SL_WLAN_SEC_TYPE_WPA_ENT;

SecParams.Key = "123456789";

SecParams.KeyLen = strlen(SecParams.Key);

SecExtParams.User = "Ent_user";

SecExtParams.UserLen = strlen("Ent_user");

SecExtParams.EapMethod = SL_WLAN_ENT_EAP_METHOD_PEAP0_MSCHAPv2 ;

Index = sl_WlanProfileAdd("Test_Ent_AP",strlen("Test_Ent_AP"),0, &SecParams ,& SecExtParams,7 /*

Priority*/,0);

然后尝试使用 sl_WlanConnect 进行连接。 通过 DISABLE_ENT_SERVER_AUTH 标志禁用服务器身份验证。 sl_WlanConnect 函数返回成功代码0、但在服务器端出现以下错误、

(15) Received Access-Request Id 33 from 192.168.0.1:55445 to 192.168.0.148:1812 length 311

(15) User-Name = "\000@\000 1\353\000\000\251\375\000\000\253\375\000\000\255\375\000\000\257\375\000\000\261\375\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\263\375\000\000\263\375\000\000\000\000\000"

(15) NAS-IP-Address = 127.0.0.1

(15) Called-Station-Id = "28-87-BA-AC-09-B7:TP-Link_09B8"

(15) NAS-Port-Type = Wireless-802.11

(15) Service-Type = Framed-User

(15) Calling-Station-Id = "50-F1-4A-61-58-33"

(15) Connect-Info = "CONNECT 0Mbps 802.11g"

(15) Acct-Session-Id = "029F8CDBBD845AA2"

(15) Acct-Multi-Session-Id = "5ABE5018783742F5"

(15) WLAN-Pairwise-Cipher = 1027076

(15) WLAN-Group-Cipher = 1027074

(15) WLAN-AKM-Suite = 1027073

(15) Framed-MTU = 1400

(15) EAP-Message = 0x0232003d010040002031eb0000a9fd0000abfd0000adfd0000affd0000b1fd000000000000000000000000000000000000b3fd0000b3fd000000000000

(15) Message-Authenticator = 0xecca8b3e2ec2536ca09f1e09c6ec93e5

(15) # Executing section authorize from file /etc/freeradius/3.0/sites-enabled/default

(15) authorize {

(15) policy filter_username {

(15) if (&User-Name) {

(15) if (&User-Name) -> TRUE

(15) if (&User-Name) {

(15) if (&User-Name =~ / /) {

(15) if (&User-Name =~ / /) -> TRUE

(15) if (&User-Name =~ / /) {

(15) update request {

(15) &Module-Failure-Message += 'Rejected: User-Name contains whitespace'

(15) } # update request = noop

(15) [reject] = reject

(15) } # if (&User-Name =~ / /) = reject

(15) } # if (&User-Name) = reject

(15) } # policy filter_username = reject

(15) } # authorize = reject

(15) Invalid user (Rejected: User-Name contains whitespace): [] (from client reserved192 port 0 cli 50-F1-4A-61-58-33)

(15) Using Post-Auth-Type Reject

(15) # Executing group from file /etc/freeradius/3.0/sites-enabled/default

(15) Post-Auth-Type REJECT {

(15) attr_filter.access_reject: EXPAND %{User-Name}

(15) attr_filter.access_reject: --> \000@\000 1\353\000\000\251\375\000\000\253\375\000\000\255\375\000\000\257\375\000\000\261\375\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\000\263\375\000\000\263\375\000\000\000\000\000

(15) attr_filter.access_reject: Matched entry DEFAULT at line 11

(15) [attr_filter.access_reject] = updated

(15) eap: ERROR: EAP-Identity Unknown

(15) eap: Identity Unknown, authentication failed

(15) eap: Failed to get handler, probably already removed, not inserting EAP-Failure

(15) [eap] = noop

(15) policy remove_reply_message_if_eap {

(15) if (&reply:EAP-Message && &reply:Reply-Message) {

(15) if (&reply:EAP-Message && &reply:Reply-Message) -> FALSE

(15) else {

(15) [noop] = noop

(15) } # else = noop

(15) } # policy remove_reply_message_if_eap = noop

(15) } # Post-Auth-Type REJECT = updated

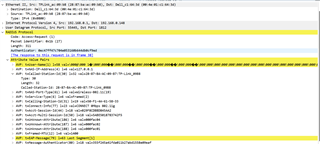

Wireshark 中附加了数据包的快照:

在禁用身份验证的情况下是否需要添加证书? 导致此问题的其他原因可能是什么?